Russie, Ukraine et Chine, telle est la réalité de la cyberguerre

La guerre entre la Russie et l'Ukraine a commencé il y a des mois, mais elle n'est pas seulement menée par des attaques physiques, mais une partie de la stratégie comprend le développement de cyberattaques . Ces violations d'appareils électroniques appartenant à l'ennemi ont été enregistrées dans un rapport de Microsoft sur la défense numérique qui résume ces incidents spécifiques en données.

Le document préparé par la société technologique , appelé Microsoft Digital Defense Report , présenté cette année, indique une augmentation de 20% des cyberattaques dirigées contre les infrastructures critiques qui ont été produites dans le monde et détectées par Microsoft, avec laquelle ce chiffre a atteint 40% , le plus élevé enregistré à ce jour.

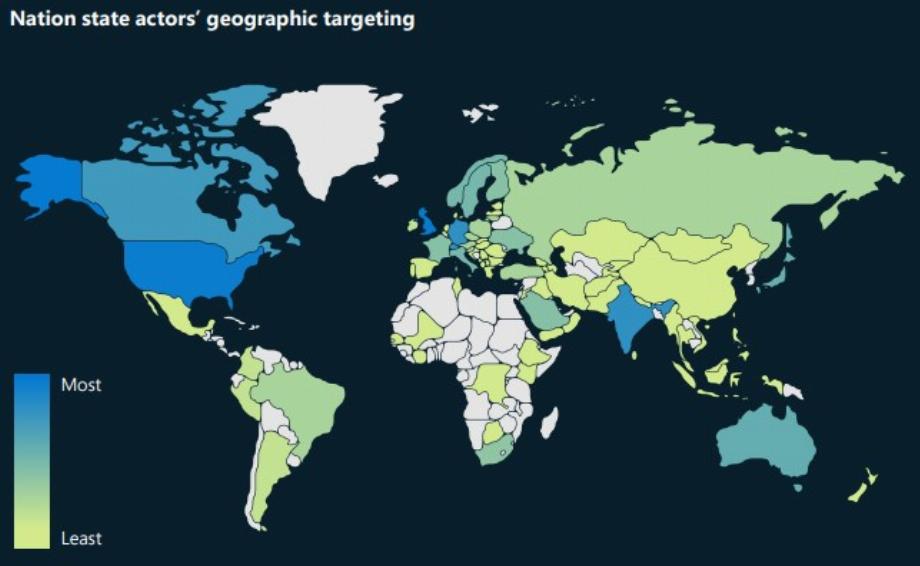

Cette augmentation, selon le document public, pourrait s'expliquer par la tentative d'endommagement des infrastructures ukrainiennes et l' espionnage agressif dirigé contre les alliés de l' Ukraine , dont les États-Unis , qui a été identifié comme le pays visé par le plus de cyberattaques dans le monde suivi. par le Royaume- Uni .

En outre, Microsoft recommande aux entreprises de protéger davantage les cibles potentielles contenant des informations sensibles . Ceci peut être réalisé en activant la protection via le cloud, car les menaces nouvelles et celles déjà connues du système sont identifiées.

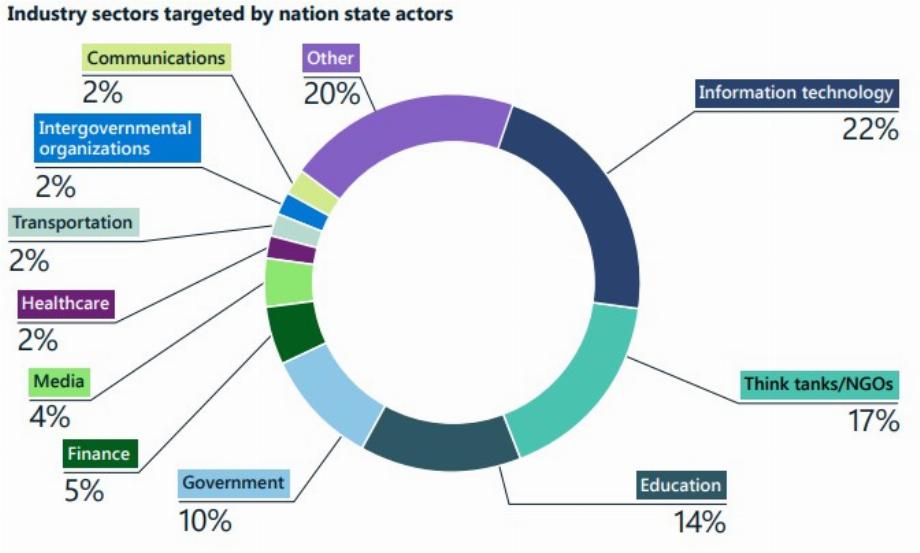

En ce qui concerne la catégorie à laquelle appartiennent les entreprises les plus susceptibles de subir une attaque informatique, il a été constaté que 22% de ces cas visaient spécifiquement celles du secteur des technologies de l'information , suivis des organisations non gouvernementales ( ONG ) avec 17% , l'éducation avec 14% et en quatrième position le gouvernement avec 10%.

"Bien que les acteurs des États-nations puissent être techniquement sophistiqués … leurs attaques peuvent souvent être atténuées grâce à une bonne cyber-hygiène", indique le document de Microsoft. Il ajoute que "beaucoup de ces acteurs s'appuient sur des moyens relativement peu technologiques tels que le phishing au lieu d'investir dans des moyens plus avancés".

D'autre part, la Chine a également été impliquée dans des tentatives d'espionnage par le biais de cyberattaques dans le but d'extraire des informations . Selon les informations présentées par Microsoft , entre février et mars, un cybercriminel chinois a ciblé 100 comptes liés à une organisation asiatique qui tenait des réunions avec le gouvernement américain .

Le pays asiatique a développé la capacité de trouver des " vulnérabilités zero-day": des failles de sécurité dans certains logiciels qui n'ont pas encore développé un parc pour empêcher d'autres organisations ou États d'en profiter pour violer la sécurité des utilisateurs et des entreprises .

Les cybercriminels continuent de profiter

Le nombre de cybercriminels ne cesse d'augmenter et leurs attaques deviennent de plus en plus sophistiquées grâce à l'utilisation de nouvelles techniques et à une complexité croissante. Selon Microsoft , au cours de la dernière année seulement, le nombre estimé d'attaques par mot de passe par seconde a augmenté de 74 %.

Alors qu'en Amérique du Nord et en Europe il y a eu une diminution du nombre de cas signalés, les cas en Amérique latine ont augmenté ainsi que les cas de phishing qui ont l'intention d'utiliser le contexte de la guerre entre la Russie et l'Ukraine pour demander des dons supposés via des crypto-monnaies ( Bitcoin ou Ethereum ) aux associations caritatives qui soutiennent les civils ukrainiens.

« Alors que nous considérons la gravité de la menace qui pèse sur le paysage numérique et sa traduction dans le monde physique, il est important de se rappeler que nous avons tous le pouvoir de prendre des mesures pour nous protéger, protéger nos organisations et nos entreprises contre les menaces numériques », a déclaré Tom Burt. , vice-président d'entreprise des clients, de la sécurité et de la confiance chez Microsoft .

La cyberhygiène est la meilleure défense des entreprises

Microsoft indique également qu'une entreprise moyenne compte 3 500 appareils connectés , mais ils ne disposent pas de protections de base empêchant l'entrée d'attaquants, qui profitent de cette situation.

De plus, la détection d'une attaque doit se faire le plus tôt possible car parfois le résultat d'une cyberattaque est déterminé bien avant qu'elle ne commence. Les attaquants utilisent des environnements vulnérables pour obtenir un accès initial, une surveillance et causer des dommages.

CONTINUER À LIRE

Comment activer le mode football sur une Smart TV pour regarder la Copa América

Avec l'effervescence de la Copa América, plusieurs fans recherchent la meilleure façon de regarder les matchs sur leur Smart TV. L’une des meilleures alternatives est le mode football ou le mode sport.

Modern Family est la vedette d'une publicité WhatsApp destinée aux familles équipées d'iPhone et d'Android

WhatsApp a réuni une partie du casting de Modern Family pour jouer dans une nouvelle publicité axée sur la promotion de groupes entre familles utilisant à la fois des appareils iPhone et Android.

Glossaire technologique : quels types d'innovation existe-t-il

Au cours des dernières décennies, la technologie est non seulement devenue un outil de base, mais elle fait également partie de notre vie quotidienne, au point qu’il est presque impossible d’imaginer ce que serait d’accomplir des tâches sans elle.

Tether : quel est le prix de cette cryptomonnaie ce 19 juin

Tether, la cryptomonnaie de type stablecoin qui prétend que chacun de ses tokens est adossé à un dollar américain, est émise par la société Tether Limited et depuis ses origines a été impliquée dans diverses controverses.

Comment personnaliser WhatsApp avec le mode cœur noir

Pour les utilisateurs de WhatsApp souhaitant personnaliser leur expérience, l’activation du « mode cœur noir » est une excellente option. Ce mode remplace l’icône d’appel téléphonique standard (qui est généralement blanche) par l’emoji cœur noir.